В наше время каждый должен заботиться о своей конфиденциальности и безопасности. Это распространенное заблуждение, что если вы используете Linux, то вам не нужно беспокоиться о вопросах конфиденциальности и безопасности. Каждая операционная система имеет риски и уязвимости, которые могут быть использованы и оставить вас незащищенным.

В этой статье вы узнаете о лучших практиках, которые вы можете использовать, чтобы избежать рисков и утечек конфиденциальной информации.

Защитите свою учетную запись пользователя надежным паролем

Это обязательно, всегда используйте защищенные паролем учетные записи пользователей и в настольных системах. Используйте пароль с высокой сложностью, но запоминающийся, чтобы обеспечить большую безопасность системы.

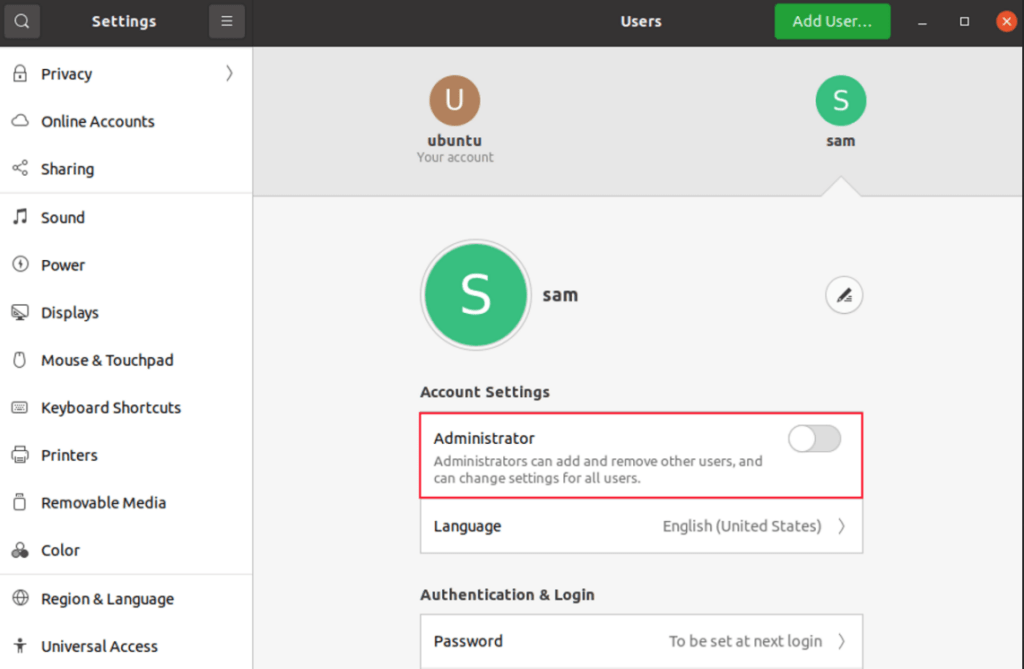

Не используйте учетную запись администратора для общего пользования

Учетные записи администраторов имеют общесистемные разрешения, которые не рекомендуется использовать для общего пользования. Для повседневного использования всегда используйте стандартную или базовую учетную запись. Вы можете проверить состояние своей учетной записи, зайдя в Настройки>Пользователи.

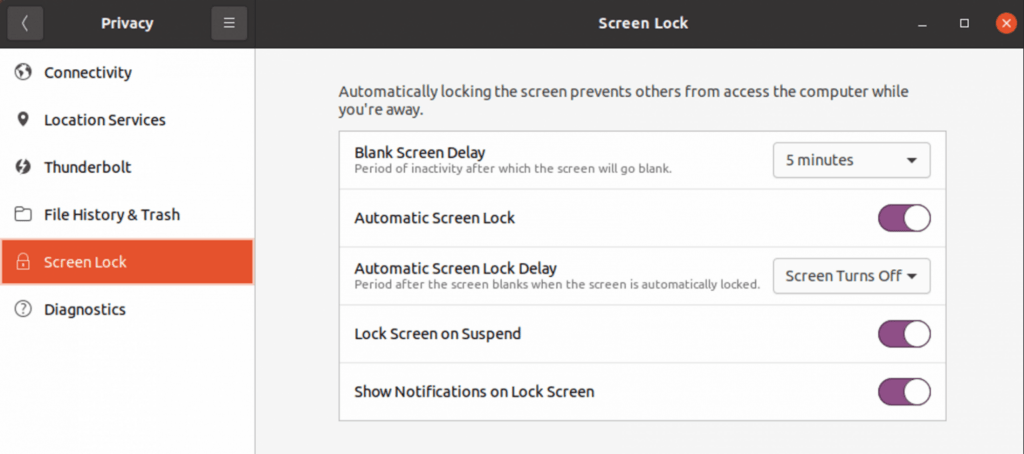

Настройка блокировки экрана

Вы можете вручную заблокировать систему простым сочетанием клавиш Ctrl+Alt+L. Но вы всегда должны обеспечивать блокировку экрана с помощью скринсейвера. Просто перейдите в Settings>Privacy>Screen Lock (Настройки>Приватность>Блокировка экрана).

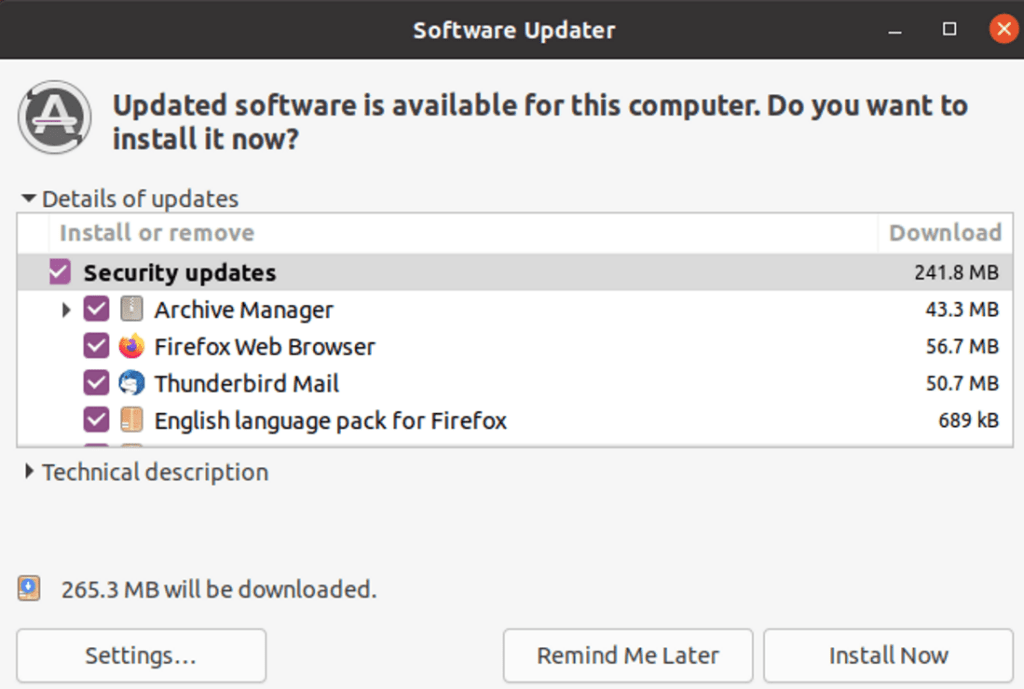

Регулярно обновляйте систему

Обязательно обновляйте свою систему. Linux регулярно выпускает обновления, эти обновления содержат пакеты безопасности, которые поддерживают вашу безопасность в актуальном состоянии. Запустите Software Updater и установите все новые обновления.

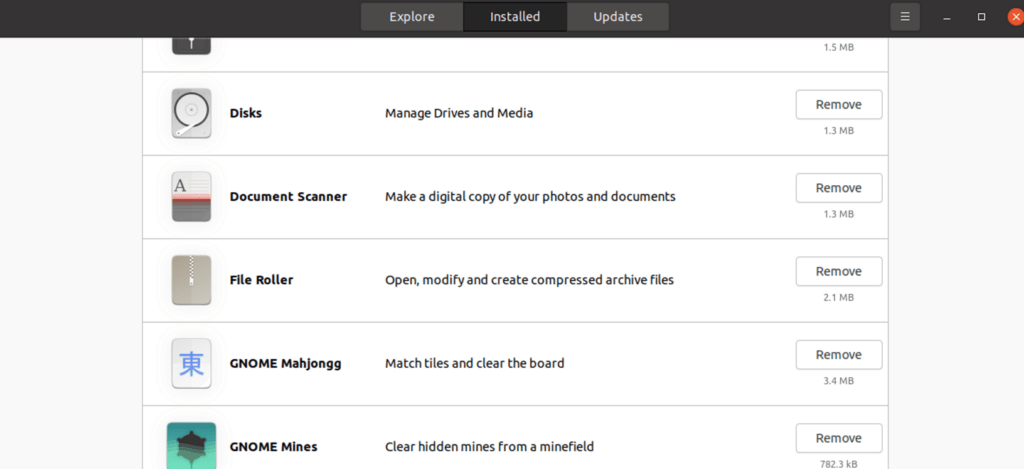

Следите за чистотой системы

Убедитесь, что устанавливаете только те приложения, которые вам необходимы. Наличие в системе большего количества приложений, чем необходимо, не только замедлит работу системы, но и подвергнет ее большим рискам и уязвимостям.

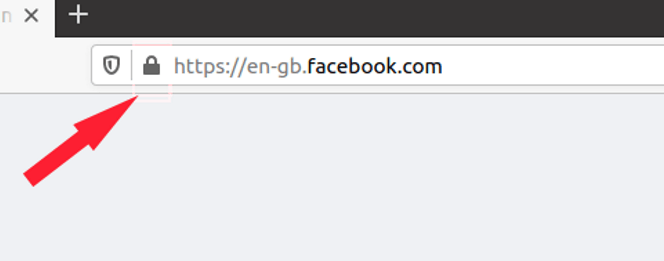

Просматривайте веб-сайты только с действующим сертификатом SSL

При просмотре сайтов и перед тем, как предоставить какие-либо данные на любом сайте, всегда убедитесь, что сайт безопасен, проверив цвет значка замка в строке URL. Это означает, что ваши данные будут переданы с использованием протокола защищенного сокета (SSL) и не будут раскрыты. Не сообщайте никакой информации, если значок замка перечеркнут или окрашен в красный цвет.

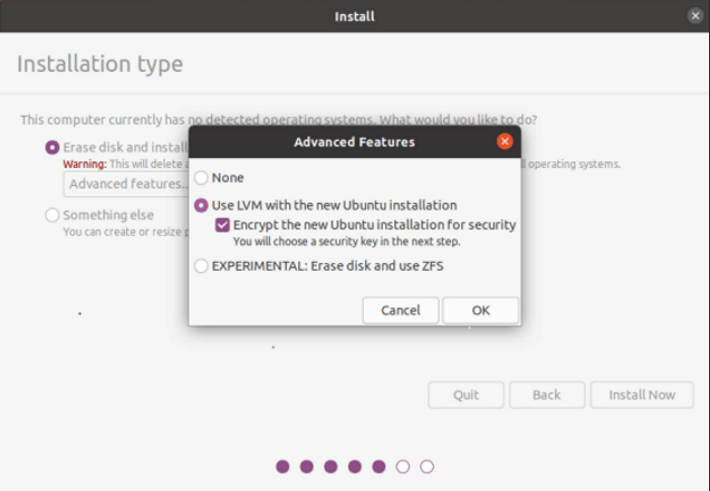

Шифровать данные

Опция полного шифрования диска доступна пользователям при установке систем Linux. Полнодисковое шифрование зашифрует всю вашу систему, и вам потребуется ключ даже для запуска системы.

Вы можете установить этот параметр шифрования во время установки Linux. В разделе Тип установки просто выберите опцию Дополнительные возможности и отметьте опции "Use LVM with the new Ubuntu Installation (Использовать LVM с новой установкой Ubuntu)" и "Encrypt the new Ubuntu installation for Security (Шифровать новую установку Ubuntu для безопасности)".

Это шифрование трудно настроить, если вы пропустили его при установке. В этом случае лучшим вариантом будет сохранить актуальную резервную копию ваших файлов и регулярно обновлять ее.

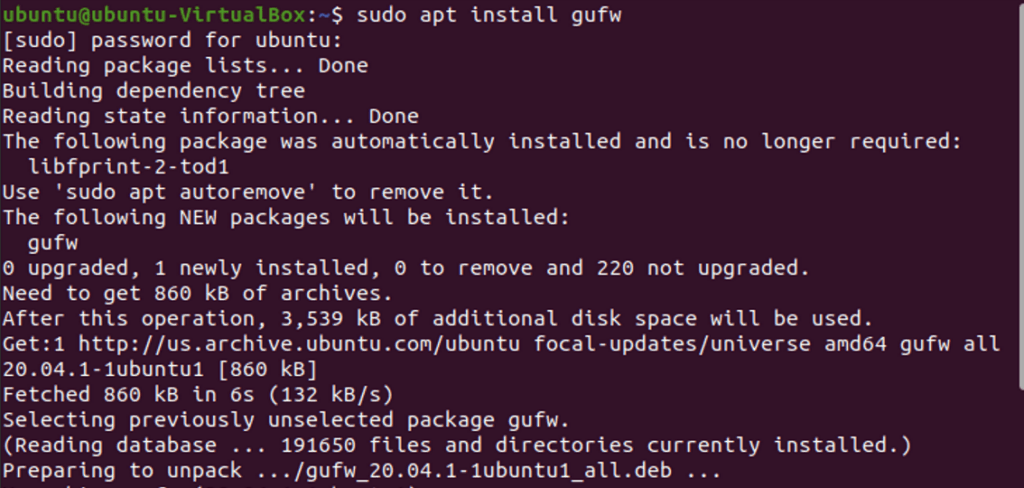

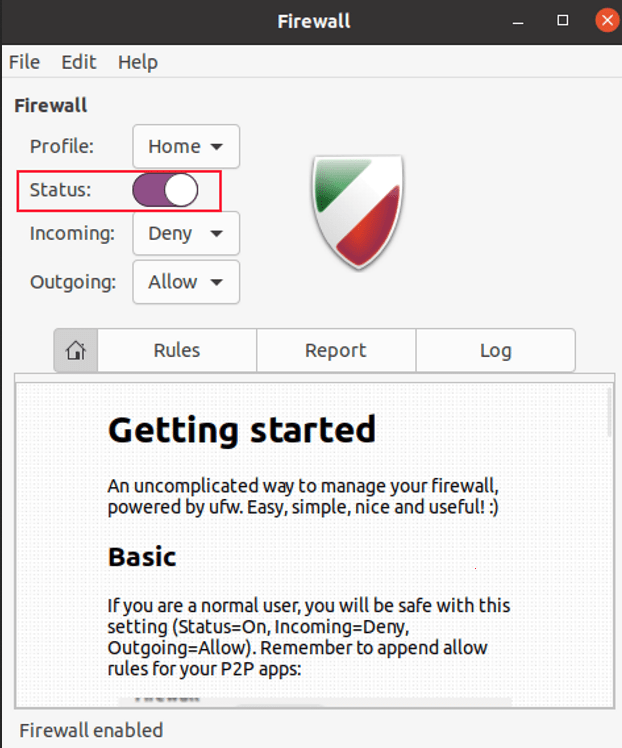

Включите локальный брандмауэр

Linux поставляется со встроенным брандмауэром ufw. Вы можете легко настроить его с помощью GUI-приложения gufw. Чтобы установить gufw, выполните следующую команду.

| 1 | sudo apt install gufw |

Используйте виртуальную частную сеть (VPN)

Вы можете сделать еще один шаг для защиты конфиденциальности вашей сети и использовать виртуальную частную сеть. VPN будет скрывать и шифровать ваш сетевой трафик таким образом, что вы будете казаться пользователем не из своей страны.

Ограничьте привилегированный доступ с помощью SELinux или AppArmor

SELinux и AppArmor - это инструменты, которые могут помочь пользователям определить ограничения приложений, такие как доступ к процессам и файлам. Эти приложения обеспечат сдерживание ущерба от любой атаки и сохранность ваших данных.

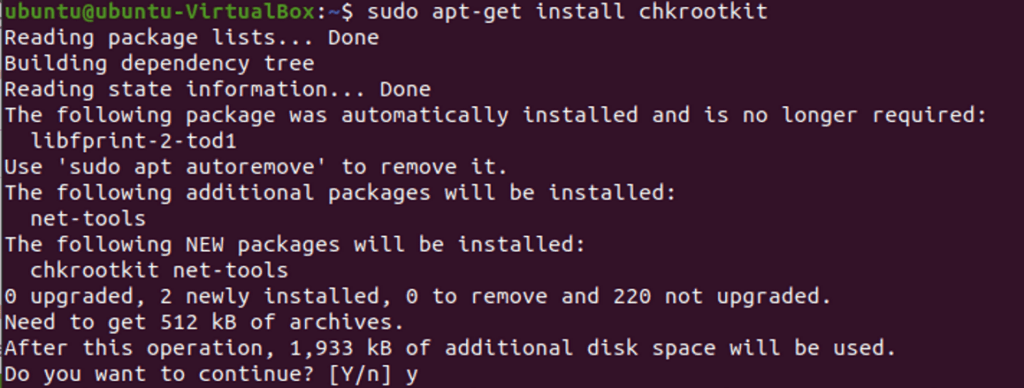

Проверка на наличие руткитов

Руткиты - это вредоносные программы, которые остаются скрытыми и могут принимать командование и контроль над вашей системой без вашего ведома. Используйте chkrootkit, который является инструментом обнаружения руткитов, чтобы проверить наличие руткитов в вашей системе.

Вы можете установить chkrootkit, выполнив следующую команду

| 1 | sudo apt-get install chkrootkit |

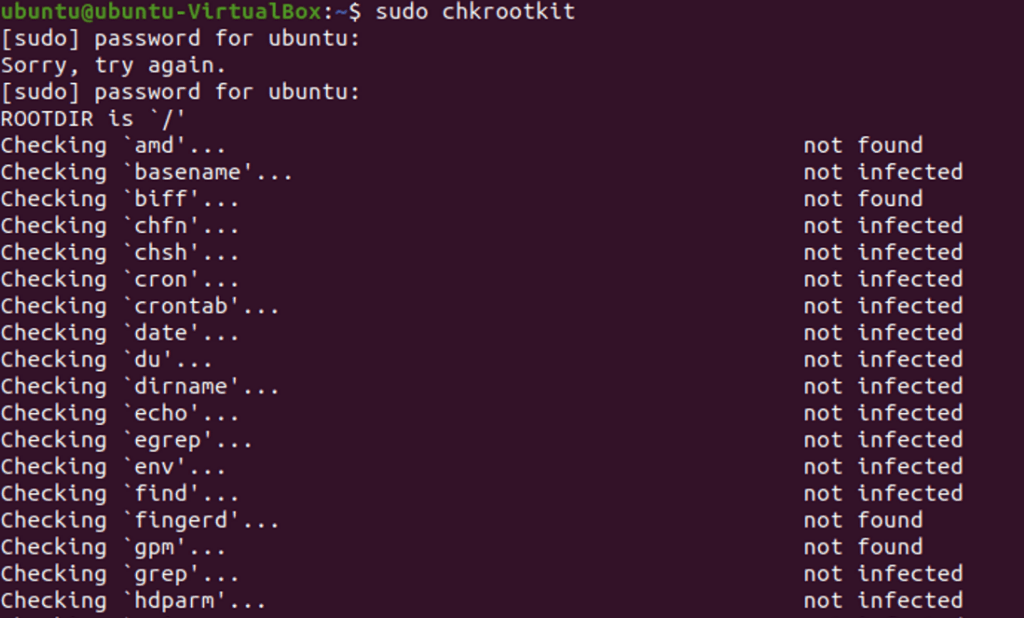

После установки запустите chkrootkit.

| 1 | sudo chkrootkit |

chkrootkit просканирует вашу систему в течение некоторого времени и сообщит вам, есть ли в вашей системе руткиты.

Ограничение параметров удаленного подключения

Secure Shell Protocol (SSH) - это протокол, используемый для удаленной связи, который представляет собой большой риск для конфиденциальности и безопасности системы. Но вы можете снизить этот риск, внеся изменения в конфигурационный файл SSH, выполнив следующие действия

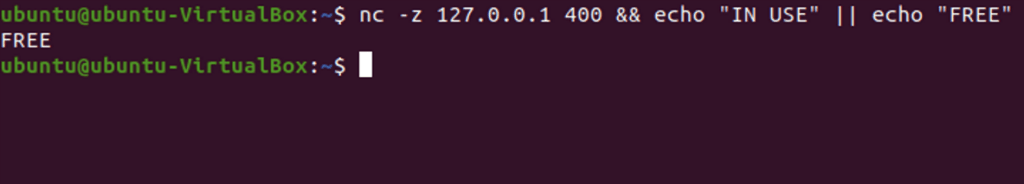

Выберите случайный свободный порт, который не используется. Чтобы проверить, является ли новый порт используемым или свободным, выполните следующую команду.

| 1 | nc -z 127.0.0.1 <номер порта> && echo "IN USE" || echo "FREE" |

Сначала откройте файл конфигурации SSH, выполните следующую команду

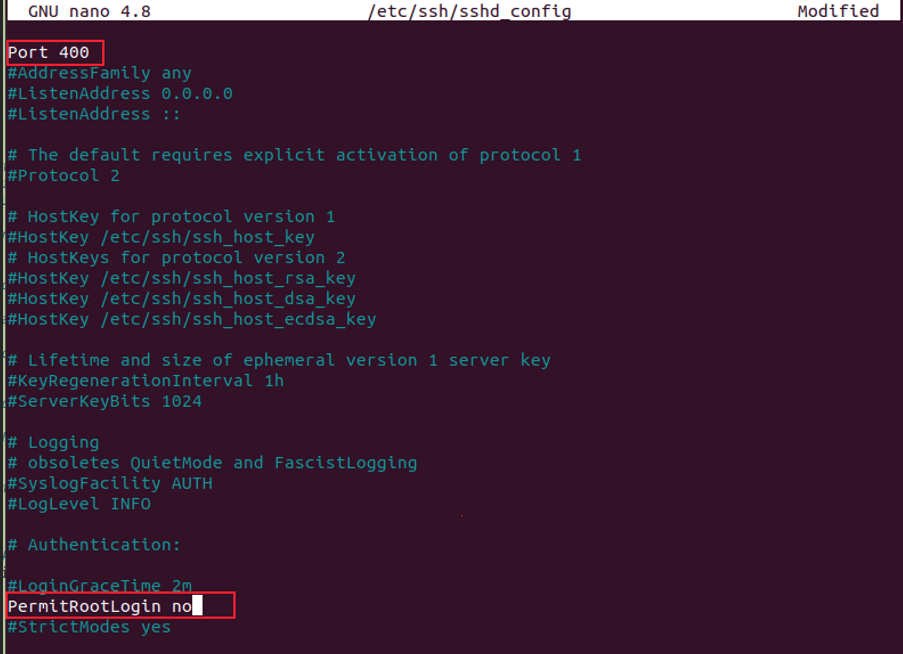

| 1 | sudo nano /etc/ssh/sshd_config |

Теперь найдите строку с "Port 22" в конфигурационном файле и измените номер порта на новый и свободный номер порта.

Далее найдите строку "PermitRootLogin" в конфигурационном файле. Теперь вы можете изменить его на "PermitRootLogin no", если вы не хотите разрешать пользователю root удаленный вход.

Но если вы все еще хотите, чтобы пользователю root разрешили удаленный вход с парой ключей SSH, измените параметр на "PermitRootLogin prohibit-password".

Отключите демоны служб

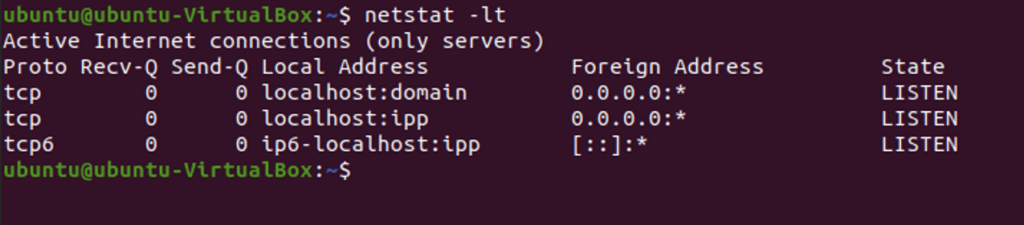

У вас есть некоторые приложения по умолчанию, которые запускают прослушивающие демоны на внешних портах. Чтобы проверить наличие таких портов, выполните следующую команду.

| 1 | netstat -lt |

Теперь посмотрите, нужны ли вам эти службы или нет. И отключите ненужные службы.

Заключение

В этой статье вы узнали некоторые основные шаги для повышения конфиденциальности в системе Linux.